Что такое аутентификация.

В операционной системе Windows 7 реализовано новое поколение технологий безопасности для рабочего стола и одна из них аутентификация и авторизация. Часть технологий направлена на укрепление общей инфраструктуры Windows, а остальные на оказание помощи в управлении системой и пользовательскими данными.

Прежде чем устанавливать в Windows 7 эффективные меры безопасности, например, для совместного пользования файлами и папками, важно понимать используемые во время настройки безопасности типы учетных записей пользователей, и как сетевой протокол аутентифицирует и авторизует вход пользователей в систему.

Аутентификация - это процесс, используемый для подтверждения личности пользователя, при обращении его к компьютерной системе или дополнительным системным ресурсам. В частных и государственных компьютерных сетях (включая Интернет) наиболее часто для аутентификации предполагается проверка учетных данных пользователя; то есть, имя пользователя и пароль. Однако для типов критических транзакций, например обработка платежей, проверки подлинности имени пользователя и пароля не достаточно, так как пароли могут быть украдены или взломаны. По этой причине, основная часть интернет-бизнеса, а также многие другие сделки теперь используют цифровые сертификаты, которые выдаются и проверяются центром сертификации.

Аутентификация логически предшествует авторизации. Авторизация позволяет системе определить, может ли заверенный пользователь получить доступ и возможность обновить защищенные системные ресурсы. Авторизация позволяет установить директивный доступ к папкам и файлам, часы доступа, размер разрешенного места для хранения, и так далее.

- Изменения системных ресурсов первоначально разрешены системным администратором.

- При попытке пользователя получить доступ или обновить системный ресурс разрешение на действие оценивается системой или приложением.

Последний вариант позволяет пользователю получить доступ без аутентификации и авторизации. Он используется в случае, когда требуется предоставить доступ для анонимных не проходящих аутентификацию пользователей. Такой доступ, как правило, весьма ограничен.

Процесс авторизации и аутентификации.

Для получения доступа к файлам в сети пользователи для проверки их личности должны проходить аутентификацию. Это делается во время процесса входа в сеть. Операционная система Windows 7 для входа в сеть имеет следующие методы аутентификации:

- Протокол Kerberos версии 5: Основной метод аутентификации клиентов и серверов под управлением операционных систем Microsoft Windows. Он используется для проверки подлинности учетных записей пользователей и учетных записей компьютеров.

- Windows NT LAN Manager (NTLM): используется для обратной совместимости с операционными системами более старыми, чем Windows 2000 и некоторых приложений. Он менее гибок, эффективен и безопасен, чем протокол Kerberos версии 5.

- Сопоставление сертификатов: обычно используется для проверки подлинности при входе в сочетании со смарт-картой. Сертификат, записанный на смарт-карте, связан с учетной записью пользователя. Для чтения смарт-карт и аутентификации пользователя используется считыватель смарт-карт.

Новые функции аутентификации в Windows 7.

Целый ряд улучшений, связанных с процессами входа и проверки подлинности пользователя был добавлен еще в Windows Vista ®. Эти усовершенствования увеличили базовый набор функции проверки подлинности, чтобы помогло обеспечить лучшую безопасность и управляемость. В Windows 7 Microsoft продолжает начатые в Windows Vista усовершенствования, предоставляя следующие новые функции аутентификации:

- Смарт-карты

- Биометрия

- Интеграция личности в Интернете.

Смарт-карты.

Использование смарт-карт самый распространенный метод аутентификации. Для поощрения применения организациями и пользователями смарт-карт, Windows 7 предлагает новые возможности, облегчающие их использование и развертывание. Эти новые возможности позволяют использовать смарт-карты для выполнения разнообразных задач, включая:

- Смарт-карты Plug and Play

- Личные удостоверения проверки (PIV), стандарт национального института стандартов и технологий США (NIST)

- Поддержка для входа смарт-карты Kerberos.

- Шифрование дисков BitLocker

- Документы и электронная почта

- Использование с бизнес-приложениями.

Биометрия.

Биометрия - все более популярная технология, обеспечивающая удобный доступ к системам, услугам и ресурсам. Биометрия для однозначного определения человека использует измерение его неизменных физических характеристик. Одна из наиболее часто используемых биометрических характеристик - отпечатки пальцев.

До сих пор в Windows не было стандартной поддержки биометрических устройств. Чтобы решить эту проблему, Windows 7 вводит Windows Biometric Framework (WBF). WBF предоставляет новый набор компонентов, поддерживающий снятие отпечатка пальца с помощью биометрические устройства. Эти компоненты увеличивают безопасность пользователей.

Windows Biometric Framework упрощает пользователям и администраторам настройку и управление биометрическими устройствами на локальном компьютере или в домене.

Интеграция личности в Интернете.

Управление аккаунтом - стратегия обеспечения безопасности. Для разрешения или запрета проверки подлинности определенных компьютеров или всех компьютеров, которыми вы управляете онлайн, используется Групповая политика.

Интеграцией онлайн идентификации можно управлять политикой группы. Политика, настроенная как: “Сетевая безопасность: Позволить этому компьютеру при запросе идентификации PKU2U использовать ID онлайн”, управляет возможностью ID онлайн подтвердить подлинность этого компьютера при помощи протокола PKU2U. Этот параметр политики не влияет на способность учетных записей доменов или локальных учетных записей пользователей входить на этот компьютер.

Что такое аутентификация wifi на телефоне или планшете большинство пользователей мобильных устройств знают «не понаслышке» - ведь с подключением к беспроводной сети «юзеры» сталкиваются практически ежедневно. Однако для чего проходить данную «процедуру», и по каким причинам возникает проблема аутентификации вай фай, понимают далеко не все владельцы современных планшетных компьютеров.

Итак, аутентификация wifi: что это?

Аутентификация - это проверка безопасности при подключении устройства к Wi-Fi по защищённому соединению. В процессе аутентификации устройство сообщает Wi-Fi оборудованию секретный код, введённый пользователем.

При правильно указанном пароле, Wi-Fi роутер осуществляет подключение устройства к сети, в противном случае - соединение сбрасывается. Таким образом, использовать ресурсы Wi-Fi могут лишь пользователи, входящие в круг «доверенных лиц», знающие .

Иными словами, аутентификация вай фай на адроид-устройстве - это сообщение маршрутизатору шифра для входа в сеть и его последующая проверка на совпадение с указанным в настройках роутера паролем.

Ошибка аутентификации wifi android: что делать?

Обычно процесс аутентификации продолжается несколько секунд. Но иногда при подключении к WiFi (после ввода пароля) устройство показывает статус «аутентификация» гораздо дольше - возникает ошибка аутентификации вай фай на телефоне, или бесконечная авторизация устройства в сети.

Как правило, такая проблема возникает по одной из следующих причин:

1. Неправильно введён секретный код для подключения к WiFI

Если вы ввели неверный секретный код (совершили опечатку, ввели его в неправильной раскладке или просто кто-то поменял код без вашего ведома), то вы не сможете выполнить подключение, а статус «аутентификация» будет длиться дольше обычного, и закончится сообщением об ошибке.

Решение: проверьте правильность ввода пароля. Если вы подключаетесь к беспроводной сети вне дома (например, на рабочем месте), то узнайте у системного администратора или коллег новый пароль.

Если же вы устанавливаете соединение с , и уверены в том, что код ввели верно, то советуем : возможно, они были изменены без вашего ведома.

2. Несоответствие типа подключения в настройках планшета и у Wi-Fi оборудования

Стандарты безопасности постоянно улучшаются и изменяются, благодаря чему современное Wi-Fi оборудование может работать в различных режимах, несовместимых между собой. И зачастую ошибка аутентификации вай фай на планшете возникает по причине несоответствия настроек андроид-устройства и сетевого оборудования.

Нередко при подключении компьютера, ноутбука или планшета к интернету посредством Wi-Fi система выдает сообщение об ошибки аутентификации. Рассмотрим, что она собой представляет и по каким причинам возникает, а также дадим рекомендации по их устранению.

Ошибка аутентификации: понятие

Процедура аутентификации всегда предполагает проверку подлинности пользователя. Аутентификация предусматривает ввод определенного пароля. Если пароль указан неправильно, то выдается ошибка аутентификации.

Ошибка аутентификации: причины и решения

Разобрав, что такое ошибка аутентификации, следует остановиться на причинах ее возникновения. Как уже было сказано выше, ошибка обычно возникает из-за неправильно введённого пароля при подключении беспроводной сети. Вам потребуется убедиться в том, что вы указали его верно - была использована нужная раскладка и язык. Если после этого вы все равно не сможете пройти аутентификацию, это значит, что произошёл сбой в настройках сети, и ее нужно удалить. Необходимо выполнить следующее:

- Зайдите в меню вашего роутера и выберите раздел «Настройки».

- В открывшемся списке кликните на пункт «Беспроводные сети», напротив него нажмите на кнопку «Удалить сеть».

- Кликните на пункт «Обновить список сетей», после чего используемая сеть снова будет доступной.

- Выполните перезапуск своего маршрутизатора.

- Откройте окно аутентификации и введите правильный пароль.

- После таких действий ваш компьютер должен будет подключиться к Wi-Fi.

Если при прохождении аутентификации пароль сохраняется, но появляется сообщение о защите WPA\WPA2 под именем сети, к которой вы пытаетесь подключиться, то нужно изменить настройки роутера. Делается это следующим образом:

- Зайдите в меню роутера и выберите пункт «Режим работы сети».

- В открывшейся вкладке измените режим «Only» на «Auto» и сохраните внесенные изменения.

- Отключите беспроводное соединение на устройстве и перезагрузите роутер.

- Проверьте правильность введённого пароля для подключения сети Wi-Fi и ее режим.

Если после этого все равно появляется ошибка аутентификации, то нужно поменять режимы работы маршрутизатора. Действуйте следующим образом:

- Зайдите во вкладку «Настройки» в главном меню роутера.

- Среди открывшегося списка выберите раздел «Беспроводная сеть».

- В загрузившемся окне установите напротив опции Mode такую команду: 11bgn mixed.

- Сохраните изменения, нажав на соответствующую кнопку.

- Перезагрузите роутер и попробуйте пройти аутентификацию.

Если система опять выдаст ошибку, то тогда вновь зайдите в раздел «Беспроводная сесть» и в нем укажите эту команду: 11bg mixed. В случае повторной ошибки потребуется напротив опции Mode ввести 11g only. Обязательно сохраняйте внесенные изменения и перезапускайте маршрутизатор, перед тем как вновь проходить аутентификацию.

Чтобы у вас не возникало проблем с аутентификацией, используйте пароль, состоящий только из цифр. Обязательно его записывайте. В таком случае потом не потребуется проходить процедуру по восстановлению пароля или сбрасывать его.

Обращайте внимание на настройки параметров безопасности роутера. Нередко они становятся причиной проблем с прохождением аутентификации. Лучше, если они будут выглядеть следующим образом:

- Версия: WPA-PSK

- PSK Пароль - восемь цифр/символов

- WPA/WPA2 — Personal (Recommended)

Основой любых систем защиты информационных систем являются идентификация и аутентификация, так как все механизмы защиты информации рассчитаны на работу с поименованными субъектами и объектами АС. Напомним, что в качестве субъектов АС могут выступать как пользователи, так и процессы, а в качестве объектов АС – информация и другие информационные ресурсы системы.

Присвоение субъектам и объектам доступа личного идентификатора и сравнение его с заданным перечнем называется идентификацией. Идентификация обеспечивает выполнение следующих функций:

Установление подлинности и определение полномочий субъекта при его допуске в систему,

Контролирование установленных полномочий в процессе сеанса работы;

Регистрация действий и др.

Аутентификацией (установлением подлинности) называется проверка принадлежности субъекту доступа предъявленного им идентификатора и подтверждение его подлинности. Другими словами, аутентификация заключается в проверке: является ли подключающийся субъект тем, за кого он себя выдает.

Общая процедура идентификации и аутентификации пользователя при его доступе в АС представлена на рис. 2.10. Если в процессе аутентификации подлинность субъекта установлена, то система защиты информации должна определить его полномочия (совокупность прав). Это необходимо для последующего контроля и разграничения доступа к ресурсам.

По контролируемому компоненту системы способы аутентификации можно разделить на аутентификацию партнеров по общению и аутентификацию источника данных. Аутентификация партнеров по общению используется при установлении (и периодической проверке) соединения во время сеанса. Она служит для предотвращения таких угроз, как маскарад и повтор предыдущего сеанса связи. Аутентификация источника данных – это подтверждение подлинности источника отдельной порции данных.

По направленности аутентификация может быть односторонней (пользователь доказывает свою подлинность системе, например при входе в систему) и двусторонней (взаимной).

Рис. 2.10. Классическая процедура идентификации и аутентификации

Обычно методы аутентификации классифицируют по используемым средствам. В этом случае указанные методы делят на четыре группы:

1. Основанные на знании лицом, имеющим право на доступ к ресурсам системы, некоторой секретной информации – пароля.

2. Основанные на использовании уникального предмета: жетона, электронной карточки и др.

3. Основанные на измерении биометрических параметров человека – физиологических или поведенческих атрибутах живого организма.

4. Основанные на информации, ассоциированной с пользователем, например, с его координатами.

Рассмотрим эти группы.

1. Наиболее распространенными простыми и привычными являются методы аутентификации, основанные на паролях – секретных идентификаторах субъектов. Здесь при вводе субъектом своего пароля подсистема аутентификации сравнивает его с паролем, хранящимся в базе эталонных данных в зашифрованном виде. В случае совпадения паролей подсистема аутентификации разрешает доступ к ресурсам АС.

Парольные методы следует классифицировать по степени изменяемости паролей:

Методы, использующие постоянные (многократно используемые) пароли,

Методы, использующие одноразовые (динамично изменяющиеся) пароли.

В большинстве АС используются многоразовые пароли. В этом случае пароль пользователя не изменяется от сеанса к сеансу в течение установленного администратором системы времени его действительности. Это упрощает процедуры администрирования, но повышает угрозу рассекречивания пароля. Известно множество способов вскрытия пароля: от подсмотра через плечо до перехвата сеанса связи. Вероятность вскрытия злоумышленником пароля повышается, если пароль несет смысловую нагрузку (год рождения, имя девушки), небольшой длины, набран на одном регистре, не имеет ограничений на период существования и т. д. Важно, разрешено ли вводить пароль только в диалоговом режиме или есть возможность обращаться из программы.

В последнем случае, возможно запустить программу по подбору паролей – «дробилку».

Более надежный способ – использование одноразовых или динамически меняющихся паролей.

Известны следующие методы парольной защиты, основанные на одноразовых паролях:

Методы модификации схемы простых паролей;

Методы «запрос-ответ»;

Функциональные методы.

В первом случае пользователю выдается список паролей. При аутентификации система запрашивает у пользователя пароль, номер в списке которого определен по случайному закону. Длина и порядковый номер начального символа пароля тоже могут задаваться случайным образом.

При использовании метода «запрос-ответ» система задает пользователю некоторые вопросы общего характера, правильные ответы на которые известны только конкретному пользователю.

Функциональные методы основаны на использовании специальной функции парольного преобразования . Это позволяет обеспечить возможность изменения (по некоторой формуле) паролей пользователя во времени. Указанная функция должна удовлетворять следующим требованиям:

Для заданного пароля x легко вычислить новый пароль ;

Зная х и y, сложно или невозможно определить функцию .

Наиболее известными примерами функциональных методов являются: метод функционального преобразования и метод «рукопожатия».

Идея метода функционального преобразования состоит в периодическом изменении самой функции . Последнее достигается наличием в функциональном выражении динамически меняющихся параметров, например, функции от некоторой даты и времени. Пользователю сообщается исходный пароль, собственно функция и периодичность смены пароля. Нетрудно видеть, что паролями пользователя на заданных -периодах времени будут следующие: x, f(x), f(f(x)), ..., f(x)n-1.

Метод «рукопожатия» состоит в следующем. Функция парольного преобразования известна только пользователю и системе защиты. При входе в АС подсистема аутентификации генерирует случайную последовательность x, которая передается пользователю. Пользователь вычисляет результат функции y=f(x) и возвращает его в систему. Система сравнивает собственный вычисленный результат с полученным от пользователя. При совпадении указанных результатов подлинность пользователя считается доказанной.

Достоинством метода является то, что передача какой-либо информации, которой может воспользоваться злоумышленник, здесь сведена к минимуму.

В ряде случаев пользователю может оказаться необходимым проверить подлинность другого удаленного пользователя или некоторой АС, к которой он собирается осуществить доступ. Наиболее подходящим здесь является метод «рукопожатия», так как никто из участников информационного обмена не получит никакой конфиденциальной информации.

Отметим, что методы аутентификации, основанные на одноразовых паролях, также не обеспечивают абсолютной защиты. Например, если злоумышленник имеет возможность подключения к сети и перехватывать передаваемые пакеты, то он может посылать последние как собственные.

2. В последнее время получили распространение комбинированные методы идентификации, требующие, помимо знания пароля, наличие карточки (token) – специального устройства, подтверждающего подлинность субъекта.

Карточки разделяют на два типа:

Пассивные (карточки с памятью);

Активные (интеллектуальные карточки).

Самыми распространенными являются пассивные карточки с магнитной полосой, которые считываются специальным устройством, имеющим клавиатуру и процессор. При использовании указанной карточки пользователь вводит свой идентификационный номер. В случае его совпадения с электронным вариантом, закодированным в карточке, пользователь получает доступ в систему. Это позволяет достоверно установить лицо, получившее доступ к системе и исключить несанкционированное использование карточки злоумышленником (например, при ее утере). Такой способ часто называют двухкомпонентной аутентификацией.

Иногда (обычно для физического контроля доступа) карточки применяют сами по себе, без запроса личного идентификационного номера.

К достоинству использования карточек относят то, что обработка аутентификационной информации выполняется устройством чтения, без передачи в память компьютера. Это исключает возможность электронного перехвата по каналам связи.

Недостатки пассивных карточек следующие: они существенно дороже паролей, требуют специальных устройств чтения, их использование подразумевает специальные процедуры безопасного учета и распределения. Их также необходимо оберегать от злоумышленников, и, естественно, не оставлять в устройствах чтения. Известны случаи подделки пассивных карточек.

Интеллектуальные карточки кроме памяти имеют собственный микропроцессор. Это позволяет реализовать различные варианты парольных методов защиты: многоразовые пароли, динамически меняющиеся пароли, обычные запрос-ответные методы. Все карточки обеспечивают двухкомпонентную аутентификацию.

К указанным достоинствам интеллектуальных карточек следует добавить их многофункциональность. Их можно применять не только для целей безопасности, но и, например, для финансовых операций. Сопутствующим недостатком карточек является их высокая стоимость.

Перспективным направлением развития карточек является наделение их стандартом расширения портативных систем PCMCIA (PC Card). Такие карточки являются портативными устройствами типа PC Card, которые вставляются в разъем PC Card и не требуют специальных устройств чтения. В настоящее время они достаточно дороги.

3. Методы аутентификации, основанные на измерении биометрических параметров человека (см. таблицу 2.6), обеспечивают почти 100 % идентификацию, решая проблемы утраты паролей и личных идентификаторов. Однако такие методы нельзя использовать при идентификации процессов или данных (объектов данных), так как они только начинают развиваться (имеются проблемы со стандартизацией и распространением), требуют пока сложного и дорогостоящего оборудования. Это обусловливает их использование пока только на особо важных объектах и системах.

Примерами внедрения указанных методов являются системы идентификации пользователя по рисунку радужной оболочки глаза, отпечаткам ладони, формам ушей, инфракрасной картине капиллярных сосудов, по почерку, по запаху, по тембру голоса и даже по ДНК.

Таблица 2.6

Примеры методов биометрии

|

Физиологические методы |

Поведенческие методы |

|

Снятие отпечатков пальцев Сканирование радужной оболочки глаза Сканирование сетчатки глаза Геометрия кисти руки Распознавание черт лица |

Анализ клавиатурного почерка |

Новым направлением является использование биометрических характеристик в интеллектуальных расчетных карточках, жетонах-пропусках и элементах сотовой связи. Например, при расчете в магазине предъявитель карточки кладет палец на сканер в подтверждение, что карточка действительно его.

Назовем наиболее используемые биометрические атрибуты и соответствующие системы.

· Отпечатки пальцев. Такие сканеры имеют небольшой размер, универсальны, относительно недороги. Биологическая повторяемость отпечатка пальца составляет 10-5 %. В настоящее время пропагандируются правоохранительными органами из-за крупных ассигнований в электронные архивы отпечатков пальцев.

· Геометрия руки. Соответствующие устройства используются, когда из-за грязи или травм трудно применять сканеры пальцев. Биологическая повторяемость геометрии руки около 2 %.

· Радужная оболочка глаза. Данные устройства обладают наивысшей точностью. Теоретическая вероятность совпадения двух радужных оболочек составляет 1 из 1078.

· Термический образ лица . Системы позволяют идентифицировать человека на расстоянии до десятков метров. В комбинации с поиском данных по базе данных такие системы используются для опознания авторизованных сотрудников и отсеивания посторонних. Однако при изменении освещенности сканеры лица имеют относительно высокий процент ошибок.

· Голос. Проверка голоса удобна для использования в телекоммуникационных приложениях. Необходимые для этого 16-разрядная звуковая плата и конденсаторный микрофон стоят менее 25 $. Вероятность ошибки составляет 2 – 5%. Данная технология подходит для верификации по голосу по телефонным каналам связи, она более надежна по сравнению с частотным набором личного номера. Сейчас развиваются направления идентификации личности и его состояния по голосу – возбужден, болен, говорит правду, не в себе и т.д.

· Ввод с клавиатуры. Здесь при вводе, например, пароля отслеживаются скорость и интервалы между нажатиями.

· Подпись. Для контроля рукописной подписи используются дигитайзеры.

4. Новейшим направлением аутентификации является доказательство подлинности удаленного пользователя по его местонахождению. Данный защитный механизм основан на использовании системы космической навигации, типа GPS (Global Positioning System). Пользователь, имеющий аппаратуру GPS, многократно посылает координаты заданных спутников, находящихся в зоне прямой видимости. Подсистема аутентификации, зная орбиты спутников, может с точностью до метра определить месторасположение пользователя. Высокая надежность аутентификации определяется тем, что орбиты спутников подвержены колебаниям, предсказать которые достаточно трудно. Кроме того, координаты постоянно меняются, что сводит на нет возможность их перехвата.

Аппаратура GPS проста и надежна в использовании и сравнительно недорога. Это позволяет ее использовать в случаях, когда авторизованный удаленный пользователь должен находиться в нужном месте.

Суммируя возможности средств аутентификации, ее можно классифицировать по уровню информационной безопасности на три категории:

1. Статическая аутентификация;

2. Устойчивая аутентификация;

3. Постоянная аутентификация.

Первая категория обеспечивает защиту только от НСД в системах, где нарушитель не может во время сеанса работы прочитать аутентификационную информацию. Примером средства статической аутентификации являются традиционные постоянные пароли. Их эффективность преимущественно зависит от сложности угадывания паролей и, собственно, от того, насколько хорошо они защищены.

Для компрометации статической аутентификации нарушитель может подсмотреть, подобрать, угадать или перехватить аутентификационные данные и т. д.

Устойчивая аутентификация использует динамические данные аутентификации, меняющиеся с каждым сеансом работы. Реализациями устойчивой аутентификации являются системы, использующие одноразовые пароли и электронные подписи. Усиленная аутентификация обеспечивает защиту от атак, где злоумышленник может перехватить аутентификационную информацию и пытаться использовать ее в следующих сеансах работы.

Однако устойчивая аутентификация не обеспечивает защиту от активных атак, в ходе которых маскирующийся злоумышленник может оперативно (в течение сеанса аутентификации) перехватить, модифицировать и вставить информацию в поток передаваемых данных.

Постоянная аутентификация обеспечивает идентификацию каждого блока передаваемых данных, что предохраняет их от несанкционированной модификации или вставки. Примером реализации указанной категории аутентификации является использование алгоритмов генерации электронных подписей для каждого бита пересылаемой информации.

Несмотря на то, что многие не знают, что такое аутентификация, каждый пользователь глобальной сети ежедневно встречается с процедурой её прохождения. Одни начинают свой рабочий день с этой операции, другие – включая компьютер, третьи – проверяя почту и посещая страницы интернет, четвертые – в процессе подключения сети.

Что это такое

Аутентификация – основа безопасности любой системы на программном уровне. Доступ к информации защищается идентификатором и паролем. В роли первого может выступать логин, имя пользователя, электронный ящик или сгенерированный код.

Таким образом, пользователь, который проходит регистрацию на сервере или в любой другой системе, получает уникальный id. Он есть только у него (это цифровое значение, которое может быть обычным порядковым номером). Идентификация – это представление пользователем данных, а аутентификация – принятие этой информации сервером. Эти две процедуры и условия их выполнения связаны друг с другом.

Вместо термина аутентификация часто используют более простые выражения, которые можно назвать синонимами:

- проверка подлинности;

- авторизация.

Видео: Биометрическая аутентификация

Виды

Как правило, методы проверки подлинности разделяют по используемым во время процесса средствам и их количеству.

Виды аутентификации по таким признакам делят на несколько групп:

- информационная составляющая (когда вы знаете то, что никому другому неизвестно, например, пароль);

- предмет или средство (в случае использования карточки, ключа-марки, жетона, специальной USB-флешки);

- биометрика (доступ по сетчатке глаза, отпечатку пальца, группе крови);

- пользовательская информация (доступ к определенной информации в зависимости от места нахождения, языка, информации из кэша браузера).

Парольная защита

Самый известный и распространенный способ – это парольная защита. При прохождении процесса авторизации и вводе пароля система производит его сравнение с определенным идентификатором, который хранится в базе данных.

Существует два вида паролей:

- постоянные;

- динамические.

Постоянный пароль выдается сервером при регистрации (в случае подключения для доступа к общей информации) или задается самим пользователем (в случае хранения личной информации).

Динамический пароль выдается сервером. И в зависимости от настроек прекращает свое существование, спустя некоторое время или сразу после выхода из системы.

Защита динамическим паролем более безопасная. Но взломщики умудряются обходить и её, используя основную уязвимость – человеческий фактор, потому как для авторизации пользователя существует необходимость передачи ему нового пароля.

Уникальные предметы

Наиболее широко используемый способ защиты банковских систем и помещений ограниченного доступа осуществляется при помощи пластиковых карт с электронным чипом, содержащим уникальную информацию.

Также этот вариант нередко используется для контролируемого физического доступа к отдельным серверным машинам или важным клиентским персональным компьютерам (usb флешка с программой-ключом и уникальным идентификатором пользователя).

Этот метод безопасности идеален для защиты от удаленного взлома . Но у него есть свои недостатки. Ведь каждый предмет может быть утерян или украден злоумышленниками.

Биометрика

Самый дорогой, но самый надежный способ аутентификации – это биометрика. Для авторизации в системе используется метод сканирования, где полученное изображение сравнивается с сохраненной копией в базе данных.

Современные методы позволяют каждый раз сравнивать разные участки или точки, а также определять пользователя по чертам лица и мимике.

Данная система самая надежная в смысле безопасности. Однако в ней имеются и недостатки. Чтобы она функционировала нормально, должны быть либо резервные коды «супервизора», либо назначено ответственное за защиту лицо. Это делается на тот случай, если с пользователем что-либо случится, но этот факт сильно нарушает идеальность системы.

Пользовательские данные

Пользовательские данные могут быть абсолютно разные и уникальные, например:

- год рождения;

- девичья фамилия матери;

- кличка любимого животного;

- мобильный номер;

- место жительства.

Данная информация может использоваться в нескольких случаях и разных целях:

- для сортировки информации, которая отображается пользователю (например, реклама предприятий в Москве не будет отображаться для жителей Киргизстана);

- для прохождения усиленного вида защиты, который называется двухсторонняя аутентификация. Такой вид используется в крайне защищенных системах и выглядит как диалог пользователя с сервером. После того как вы прошли предварительный уровень и ввели правильный пароль, вам могут предложить выбрать одну из дат рождения.

Технология и алгоритм аутентификации

Разобрав виды аутентификации, можно понять, что ни одна из них не идеальная, и в каждой существуют свои погрешности. Поэтому чаще всего используется двухуровневая проверка подлинности.

Это означает, что для того, чтобы получить полный доступ к информации, вам необходимо сначала пройти базовую проверку: к примеру, ввести логин и пароль в системе. Вслед за этим нужно подтвердить личность более строгой идентификацией (предметом, вопросами, биометрикой, подписью).

Технология проверки подлинности почтовым сервером

Самый простой способ рассмотреть работу пошагово и понять, что такое двухфакторная аутентификация – разобрать процесс получения почты:

- вторым фактором является ip адрес. В случае если вы впервые заходите с нового ip, вас могут попросить подтвердить личность при помощи номера мобильного телефона (sms сообщением) – это второй уровень защиты;

- на почтовых серверах также существует сквозная проверка подлинности. В этом случае вам не нужно вводить пароль каждый раз, пока вы пользуетесь одним и тем же компьютером и IP адресом. Данные авторизации не просто сохраняются в браузере, они подгружаются в файлы cookie, и при каждом обращении к серверу он пропускает вас «на лету».

Алгоритм аутентификации на примере авторизации в локальной сети

Для идентификации компьютеров в рабочей локальной сети и разграничения доступа к ресурсам существуют доменные сети. Процесс авторизации может осуществляться одновременно на нескольких уровнях и с использованием разных факторов. В одной локальной сети можно увидеть практически все типы аутентификации.

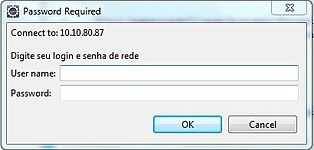

Для выхода в сеть может использоваться имя компьютера или ip адрес, привязанный к домену. В то же время нужно ввести имя пользователя и пароль (это уже два фактора идентификации).

Следующим типом аутентификации тут является отношение пользователя, диапазона адресов или конкретно компьютера к группе с разграничением прав доступа.

Чем интересно использование доменной сети, это возможностью администрировать и разграничивать доступ абсолютно к любой информации, как в локальной, так и глобальной сети за счет многофакторной проверки подлинности.

Если возникли ошибки, что делать?

Больше всего ошибок возникает из-за неправильно введенных данных: логина, пароля, имени сервера или ip-адреса.

При использовании того или иного ресурса можно увидеть сообщение о том, что авторизация или аутентификация на сервере временно недоступна. Если это один из сервисов в интернете, то следует просто подождать или попробовать обратиться в службу технической поддержки.

Если же возник сбой одного из серверов или сетевых аппаратов (маршрутизаторов), находящихся у вас дома, на работе или в одной локальной сети, можно в зависимости от ситуации:

- проверить устройство самостоятельно;

- обратиться к провайдеру;

- позвонить системному администратору.

Каждый пользуется проверкой подлинности незаметно для себя множество раз в день, авторизируясь в операционной системе, на сервере, в социальной сети или получая почту.

Аутентификация пользователя в системе – задача несложная и повседневная. Немного разобравшись в процессе и алгоритме действия самостоятельно, можно более точно указать на проблему при обращении в службу поддержки или к администратору сети, указав, на каком уровне возникает ошибка.